Azure AD導入環境におけるクラウドとオンプレミスのアカウント管理の実現と課題 <テレワーク時代のアカウント管理(第4回)>

コラム「テレワーク時代のアカウント管理(第4回)」ではAzure ADを導入した場合のアカウント管理システムの位置付けや役割についてご説明いたします。

第3回ではクラウド利用を前提に、今後アカウント管理システムに求められる要件についてお話しました。

企業が保有する情報資産はクラウド利用が進むにつれ社外へと広がっています。また、社外からオンプレミスのアプリケーションにアクセスするケースなど、ユースケースも多様になってきています。

このような変化の中で信頼できる領域とできない領域の境界は曖昧になり、これまでのセキュリティ対策だけでは必ずしも十分とは言えなくなっています。多様なユースケースにおける有効なセキュリティ対策の1つとしてゼロトラストモデルを導入した対策があります。

今後はゼロトラストのような新しいセキュリティ対策モデルの適用や、対策の土台となるアカウントライフサイクルの厳格な管理がこれまで以上に重要になります。

近年アカウント管理やアクセス管理の運用課題を解決する仕組みとしてIDaaSが注目を集めています。中でもMicrosoftが提供するAzure Active Director(以下、Azure AD)は多くの企業が注目しています。 今回は、Azure ADを例に取り、クラウド利用を前提としたアカウント管理運用の最適化を実現するためのモデルケースについてお話いたします。

IDaaSの活用イメージと課題

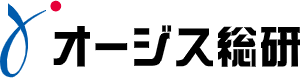

まずはIDaaSを活用した場合の構成の全体像をお伝えするため、Azure ADの活用例をご説明します。図1はAzure ADとオンプレミスのActive Directory(以下、AD)を併用したい場合を前提に、アカウント情報をシステムに取り込む元データ(以下、源泉データ)としてクラウド上のHRシステムの人事データを利用してアカウント管理の自動化運用を構成する場合の例です。

Azure ADが提供する機能を活用してクラウド上のHRシステムから、まずはオンプレミスのADにアカウント情報を連携し、更にそこからAzure AD、SaaS、オンプレミスのアプリケーションへとプロビジョニング(ID同期処理)することで一連の処理を自動化できます。

図1 Azure AD活用例(Azure ADとActive Directoryを併用する場合)

具体的にはHRシステムからの取り込みではAzure AD Provisioning ServiceとAzure AD Connect Provisioningエージェントを利用し、オンプレミスのADにプロビジョニングします。

具体的にはHRシステムからの取り込みではAzure AD Provisioning ServiceとAzure AD Connect Provisioningエージェントを利用し、オンプレミスのADにプロビジョニングします。

オンプレミスのADからAzure ADへのプロビジョニングについては、Azure ADで提供されているAzure AD Connectと呼ばれる機能を利用します。

また、Azure ADからSaaSに対しては、SCIMを利用してプロビジョニングを実現できます。一方でAzure ADからオンプレミスのアプリケーションへのプロビジョニングは、コラム第3回でご紹介したSCIMと呼ばれるアカウントをセキュアにプロビジョニングする標準仕様に対応していることが実現の条件になりますが、実際には対応していないアプリケーションが少なくありません。その場合は、オンプレミスのアプリケーション向けに提供されているAzure AD ECMA Connector Hostと、Generic SQL connectorによって、一定の条件を満たすアプリケーションへのプロビジョニングであれば実現が可能です。Azure AD ECMA Connector Hostは、Azure AD とアプリケーションの間のゲートウェイとして、Azure ADからアプリケーションヘプロビジョニングリクエストを中継します。

IDaaSのメリットは、一般的にサーバなどの準備が不要であるため導入が容易であることが挙げられます。更にAzure ADでは多岐に渡る機能が提供されており、これらを組み合わせることで、図1のような一連のアカウント管理運用の最適化を実現することができます。

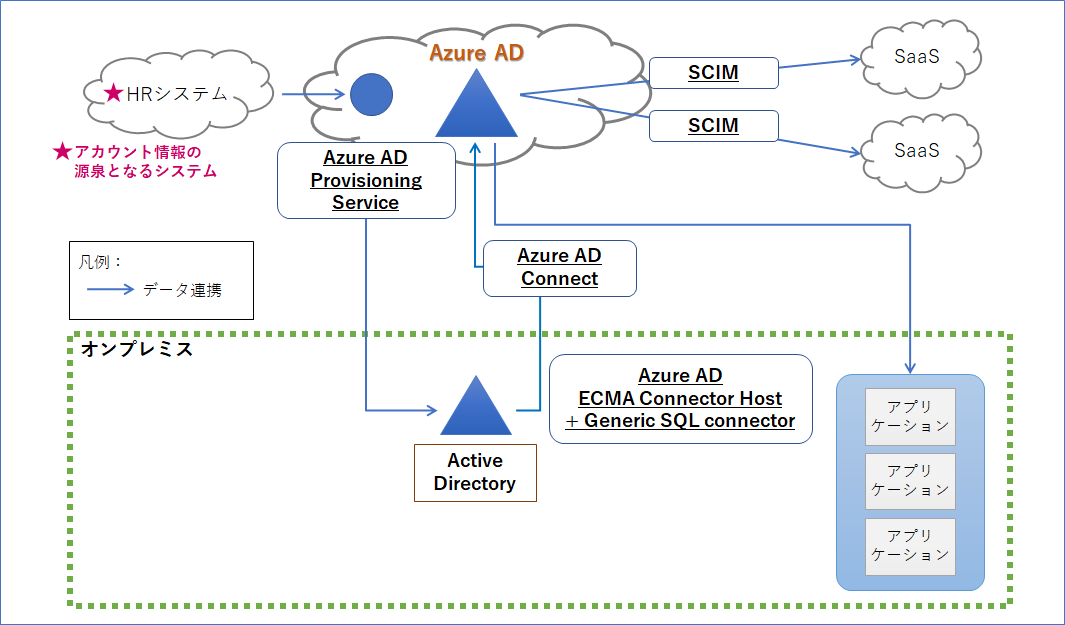

一方で、前述の活用例を前提とした場合に発生し得る課題もあります。アカウント管理運用の最適化を実現する上で、考えられる課題を以下の表に整理します。この中には、前回のコラムで挙げた、SaaSも含めた一元的なアカウント管理システムに必要な3つの要件である「SCIM対応」、「SaaSへのリアルタイムなプロビジョニングと負荷を想定した処理タイミングの調整」「ゴーストアカウントの検知」の観点も含まれます。

表1:図1において想定される課題

Azure ADには豊富な機能の提供があり、特にWindows ServerをはじめとするMicrosoft製品のサポートが手厚い点が魅力である一方で、上記のようにプレミアムライセンスによるコストの考慮や、サポート外システムの考慮が必要な点がAzure ADを活用したモデルの課題となります。

Azure ADはアカウント管理の機能以外にもシングルサインオンや認証強化などID統合に必要な機能が提供されており大きなメリットが得られますが、アカウント管理のみに焦点を当てると課題も多く残ります。

クラウド利用のニーズが高まっているとはいえ、既存のシステムを同時に全てクラウドへ移行することは現実的ではなく、オンプレミスにアプリケーションを保有し続ける必要がある企業は多数存在します。

そのような背景からクラウド利用を進めるに従い、SaaSとオンプレミスのアプリケーション双方へのプロビジョニングが要求されますが、Azure ADで全ての範囲を網羅することは困難で、両立が課題となるケースは少なくありません。

Azure ADとアカウント管理システムを併用してアカウントライフサイクルの運用最適化を実現

このような課題に対して、アカウント管理システムを併用することが1つの解決手段となり得ます。併用というとコストが増加するイメージがあるかもしれませんが、上手く活用することでAzure AD側で発生するライセンス費用を抑えられるケースもあります。

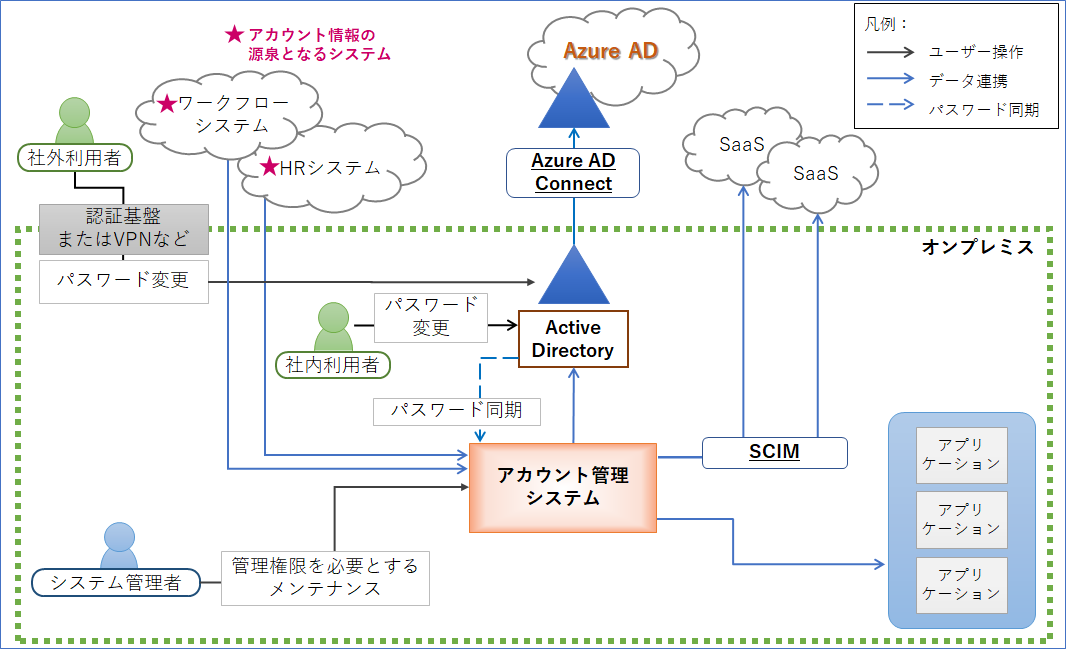

それらを踏まえて、アカウント管理の運用に課題認識をお持ちの企業、そしてクラウド利用を推進される予定の企業に向けて、Azure ADとオンプレミスのADを併用した場合のアカウントライフサイクルの運用最適化の実現に向けた構成案をご紹介します。

図2 オンプレミスとクラウドのアカウント一元管理の構成例(クラウドからの取り込み)

アカウント情報の源泉データを提供するシステムとしてはHRシステム以外にもワークフローシステムなどがあり、それぞれオンプレミスに存在する場合もクラウドを利用している場合もあろうかと思いますが、今回ご紹介するのはクラウドに源泉データを提供するシステムが存在する場合で、オンプレミスのアプリケーションを容易にクラウドに移行できない場合や、Active Directoryの廃止が難しく当面は利用し続けたいニーズを想定した構成案となります(図2)。

この構成においてはアカウント管理システムが源泉データを提供するシステムのAPIからデータを取得し、アカウント管理システムからオンプレミスのADやアプリケーション、SaaSなどへSCIMや第2回のコラムでご紹介した方法を使ってプロビジョニングを行います。またAzure ADにはオンプレミスのADを通じてAzure AD Connectを利用してプロビジョニングを行います。このような構成を取ることで、Azure ADを活用しながらもアカウント管理システムで一元管理が可能です。

本構成例は図1で課題となる点をAzure ADとアカウント管理システムを併用することによって解決することを狙いとしており、このような構成を取ることでプレミアムライセンスが必要となるデータ連携に必要なコネクタやゴーストアカウントの検知など行き届いた管理を実現するために必要な機能、Azure ADでは対応できないシステムへのプロビジョニングや予約処理をアカウント管理システムが担うことで、ライセンス費用が増大しやすい多くのユーザーを抱える企業のランニングコストを抑制しながら機能や対応範囲などの不足を補うことができます。

以上のように、クラウド利用を前提としたアカウント管理の運用においては、Azure ADのようなIDaaSを活用しながらも、その機能で網羅が難しい範囲や、追加ライセンスが必要となる領域をアカウント管理システムが担うことで、クラウドとオンプレミスのハイブリッドな環境のアカウント管理の最適化が実現できます。

本コラムのまとめ

全4回に渡り、アカウント管理システムの必要性と、今後のクラウド利用を見据えた場合の役割やIDaaSと組み合わせた最適化についてお話いたしました。

SaaS利用が活発化する中で、クラウドとオンプレミスに残されたシステム両者のアカウント管理に課題を抱えている企業は少なくありません。働き方の変化に合わせて多様なユースケースの実現がこれまで以上に求められるようになりましたが、同時に、あらゆるリスクに備え、情報資産を漏洩の脅威から守る仕組みの構築も必要です。

アカウントのライフサイクルの適切な管理なくして、安心・安全なクラウド利用の推進、求められるユースケースの実現を形にすることはできません。

SaaSをはじめとするクラウドサービスだけでなく、オンプレミスのシステムも含めた一元的なアカウント管理には、IDaaSの導入だけで実現することは難しいケースや費用負担が大きいケースも存在するため、アカウント管理システムの導入という選択肢も有効です。ご検討の際には、アカウント管理システムの導入についてもご検討してみてはいかがでしょうか。

弊社では、アカウント管理システムとしてThemiStruct-IDMをご提供しております。お客様が抱えておられる課題や、目指される将来像に向けたご提案をさせていただきますので、お気軽にご相談頂けましたら幸いです。(ThemiStruct-IDMの詳細はこちら)

2021年8月31日

執筆者:株式会社オージス総研

事業開発本部 ID/IAMソリューション部

亀村 美佳

※この記事に掲載されている内容、および製品仕様、所属情報(会社名・部署名)は公開時点のものです。予告なく変更される場合がありますので、ご了承ください。

関連サービス

-

ThemiStruct(テミストラクト)-IDM

ThemiStruct(テミストラクト)-IDM

アカウント情報を一元管理するOpenIDMベースのID管理ソリューション

-

ThemiStruct(テミストラクト)-WAM

ThemiStruct(テミストラクト)-WAM

社内外でクラウドサービスをシームレスにつなぐOpenAMベースの認証基盤

-

ThemiStruct(テミストラクト) Identity Platform

ThemiStruct(テミストラクト) Identity Platform

OAuth 2.0に対応した、APIエコノミー時代に求められる統合認証パッケージ

-

クラウド利用を見据えたアカウント管理システムの役割と重要機能 <テレワーク時代のアカウント管理(第3回)>

前の記事へ

クラウド利用を見据えたアカウント管理システムの役割と重要機能 <テレワーク時代のアカウント管理(第3回)>

前の記事へ

-

Webサービスに潜む不正ログインの脅威<不正ログインの脅威と対策(第1回)>

次の記事へ

関連記事一覧

IdP(IDプロバイダー)とは?SP(サービスプロバイダー)との役割と違いやメリットについて解説

IdP(IDプロバイダー)とは?SP(サービスプロバイダー)との役割と違いやメリットについて解説 パスワードレス認証とは?認証の種類と仕組み、メリットと注意点について解説

パスワードレス認証とは?認証の種類と仕組み、メリットと注意点について解説 ID管理とは? 重要性やメリット、ID管理システム導入のポイントについて解説

ID管理とは? 重要性やメリット、ID管理システム導入のポイントについて解説 ID管理の業務負荷を軽減する「認証基盤」とは?4つの機能と導入時の課題について解説

ID管理の業務負荷を軽減する「認証基盤」とは?4つの機能と導入時の課題について解説 多要素認証(MFA)とは?セキュリティ向上に貢献できる理由や認証方式の種類について解説

多要素認証(MFA)とは?セキュリティ向上に貢献できる理由や認証方式の種類について解説 シングルサインオン(SSO)認証とは?仕組み、認証方式の種類、メリットや認証連携のパターン

シングルサインオン(SSO)認証とは?仕組み、認証方式の種類、メリットや認証連携のパターン パスワードレス認証を実現するFIDO2認証<不正ログインの脅威と対策(第4回)>

パスワードレス認証を実現するFIDO2認証<不正ログインの脅威と対策(第4回)> 多要素認証に用いられる認証方式<不正ログインの脅威と対策(第3回)>

多要素認証に用いられる認証方式<不正ログインの脅威と対策(第3回)> 今、求められている不正ログイン対策とは<不正ログインの脅威と対策(第2回)>

今、求められている不正ログイン対策とは<不正ログインの脅威と対策(第2回)> Webサービスに潜む不正ログインの脅威<不正ログインの脅威と対策(第1回)>

Webサービスに潜む不正ログインの脅威<不正ログインの脅威と対策(第1回)> クラウド利用を見据えたアカウント管理システムの役割と重要機能 <テレワーク時代のアカウント管理(第3回)>

クラウド利用を見据えたアカウント管理システムの役割と重要機能 <テレワーク時代のアカウント管理(第3回)> アカウント管理システムの導入事例と将来的に果たすべき役割 <テレワーク時代のアカウント管理(第2回)>

アカウント管理システムの導入事例と将来的に果たすべき役割 <テレワーク時代のアカウント管理(第2回)> 急拡大するテレワーク時代に不可欠なアカウント管理 <テレワーク時代のアカウント管理(第1回)>

急拡大するテレワーク時代に不可欠なアカウント管理 <テレワーク時代のアカウント管理(第1回)> エンタープライズ向けOpenAMパッケージ「ThemiStruct-WAM」 <OpenAMによるシングルサインオン(第4回)>

エンタープライズ向けOpenAMパッケージ「ThemiStruct-WAM」 <OpenAMによるシングルサインオン(第4回)> OpenAMの注目機能「多要素/リスクベースの認証」と「OpenID Connect」 <OpenAMによるシングルサインオン(第3回)>

OpenAMの注目機能「多要素/リスクベースの認証」と「OpenID Connect」 <OpenAMによるシングルサインオン(第3回)> OpenAMのコア機能「ポリシーベースのアクセス管理」と「SAMLフェデレーション」 <OpenAMによるシングルサインオン(第2回)>

OpenAMのコア機能「ポリシーベースのアクセス管理」と「SAMLフェデレーション」 <OpenAMによるシングルサインオン(第2回)> OpenAMを使ったシングルサインオン(SSO)の仕組み <OpenAMによるシングルサインオン(第1回)>

OpenAMを使ったシングルサインオン(SSO)の仕組み <OpenAMによるシングルサインオン(第1回)> テミストラクトサポートサービスについて

テミストラクトサポートサービスについて 認証関連技術の解説

認証関連技術の解説 パートナー

パートナー