パスワードレス認証とは?認証の種類と仕組み、メリットと注意点について解説

パスワードレス認証とは何か?パスワード認証のセキュリティ上の問題や、パスワードレス認証の種類と仕組み、どんなメリットがあり、どの点を注意すべきかを解説しています。

パスワードレス認証とは

パスワードレス認証とは

パスワードレス認証とは、システムやサービスにログインする際に、パスワードを使用せずにユーザー認証を行う方法です。

「認証の三要素」のうち、知識情報の文字・数字・記号を組み合わせたパスワードを利用せず、セキュリティキーなどの認証器等による所持情報や、指紋・静脈・網膜といった本人の生体的特徴に関する情報を使用した生体情報を活用してユーザー認証を行います。

パスワードを使わないため、パスワード漏洩を心配する必要もありませんし、不正アクセスの防止だけでなく、利用者のパスワード管理負担も大幅に軽減され、セキュリティ強化と利便性の向上を実現できます。

パスワード認証のセキュリティ上の問題点

昨今、Webサービスやクラウドサービスの利用増加に比例して、利用者が管理するパスワードの数も増加しています。このような数多くのパスワードを管理する状況において、起こりがちなセキュリティ上の問題点について解説します。

推測されやすいパスワードの利用

利用者は、管理するパスワードの数が増加することで、つい覚えやすく、シンプルなパスワードを設定したくなります。例えば、誕生日や電話番号など個人が特定されやすい情報や、「12345」「password」など単純な文字列をパスワードとして利用するケースです。

このように、単純で推測されやすいパスワードを利用している場合、攻撃者によるパスワードクラックにより比較的容易にパスワードを解読されてしまう恐れがあり、大変危険です。

パスワードの使い回し

推測されやすいパスワード利用以外にも、複数のWebサービスやクラウドサービスを利用する際のパスワードを記憶しやすくするために同一のパスワードを設定することによる使い回しも考えられます。

このような状況において、特定のWebサービスやクラウドサービスでパスワード漏洩が発生した場合、他サービスも同じパスワードを設定していることで、芋づる式に不正アクセス被害に遭う恐れがあります。

パスワードを狙う様々なサイバー攻撃手法の存在

総当たり攻撃(ブルートフォース攻撃)やパスワードリスト攻撃、盗聴等、パスワードを狙った様々な攻撃手法が存在しております。パスワード認証は導入しやすい反面、パスワードが適切に管理されていないと攻撃を受け、不正アクセスを受けるリスクがあり、危険との隣り合わせでもあると言えます。

パスワードレス認証の種類と認証の仕組み

パスワードレス認証を実現するための認証方法はいくつか存在します。代表的な種類と仕組みについて解説します。

生体認証

生体認証とは、指紋・静脈・顔といった生体的特徴に関する情報を利用して本人認証を行う方法です。スマートフォンやタブレット、PC等の機器を通じて、指紋や顔情報などの生体情報を読み取り、事前に登録した指紋や顔情報との一致性を確認します。

所持認証

所持認証とは、本人が所持・携帯している物を利用して本人認証を行う方法です。例えば、PCのUSBポートに挿し込んで認証するセキュリティキーや専用機器が発行するハードウェアトークン等がこれにあたります。

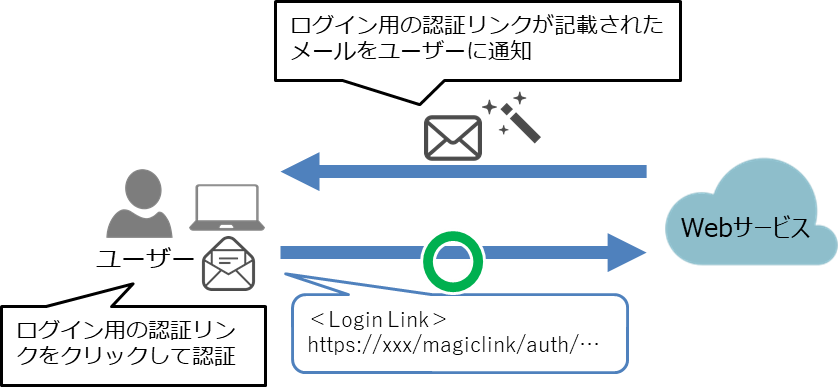

マジックリンク

マジックリンクとは、利用者のメールアドレス宛に「1回限り利用可能」「一定時間のみ有効」なログイン用の認証リンクの通知を行い、利用者本人が通知された認証リンクをクリックすることでユーザー認証を完了させる仕組みです。

図1:マジックリンクのイメージ

FIDO認証

FIDO(Fast Identity Online)認証とは、標準規格団体である「FIDO Alliance」によって制定された、公開鍵暗号方式を用いてパスワードに依存しない認証方式です。

FIDOには、「FIDO UAF」「FIDO U2F」という規格に加え、この2つの規格を統合・拡張した新仕様として「FIDO2」が2018年に発表されました。FIDO2では、FIDO2対応のブラウザと、認証器(スマートフォンやPC等のデバイス)を使用することで認証を行います。

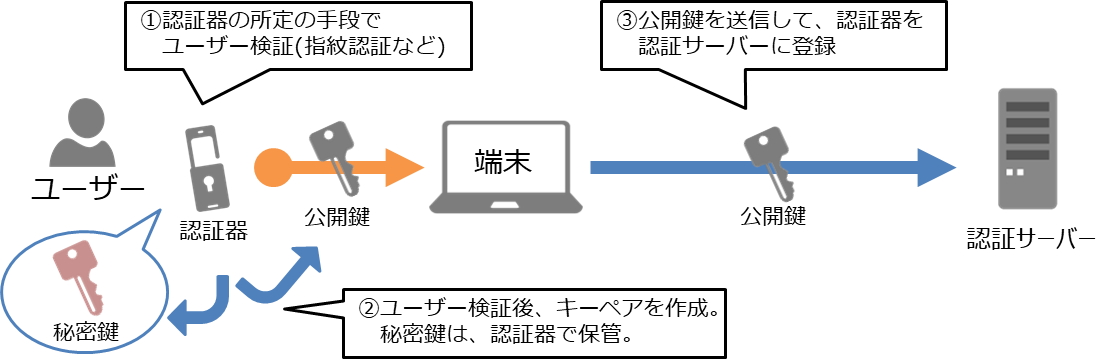

FIDO認証は、「認証器の登録」と「認証器を利用したユーザー認証」の2つのプロセスを経て認証を行います。

- 認証器の登録

認証器の登録では、指紋や顔認証、PINコードなどの認証器の所定方法でユーザー検証を行います。ユーザー検証後に生成するキーペアのうち、秘密鍵を認証器側で保管、公開鍵を認証サーバー側に連携して保管します。

図2:FIDO認証 「認証器の登録」イメージ

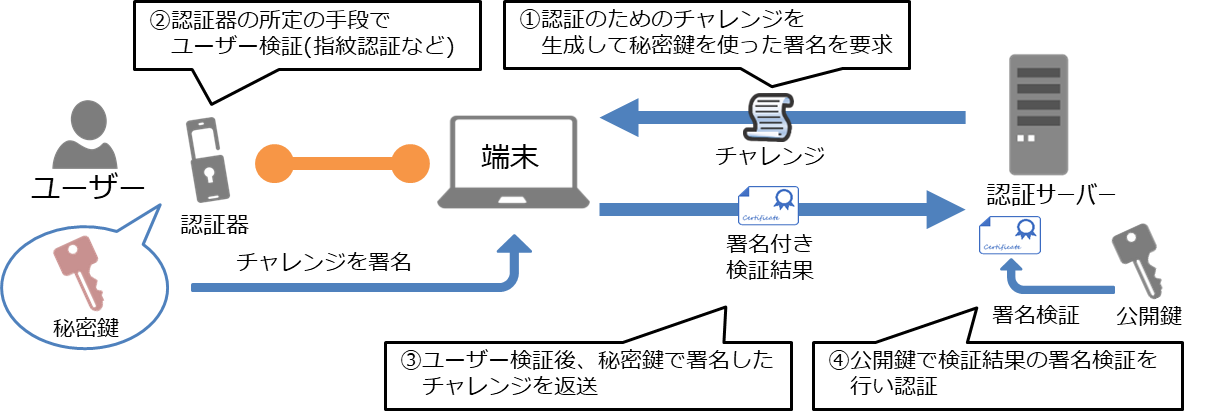

- 認証器を利用したユーザー認証

登録した認証器の所定方法でユーザー検証を行い、検証結果は認証器で保管していた秘密鍵を用いて署名します。署名済みの検証結果は、認証サーバー側に連携され、登録された公開鍵を利用して署名検証を行うことで、ユーザー認証を実現します。

図3:FIDO認証 「認証器を利用したユーザー認証」イメージ

パスワードレス認証がなぜ「より安全」なのか?

パスワードレス認証で用いられる認証手段は、上述の通り複数存在します。

生体認証は、生体情報のコピーは難しいため、なりすましリスクの低減が期待できます。

所持認証は、本人が所持・携帯している物を使った認証方法となるため、認証されるものを手に入れないと偽造は難しく、こちらもなりすましリスクの低減が期待できます。

FIDO認証では、これらの認証手段を複数組み合わせることでそれぞれのメリットを享受することができ、更に認証サーバー側にユーザーのパスワードや生体情報を保管する必要はなく、パスワードクラックや生体認証情報の流出といった従来の認証手段が抱えるリスクも回避することができます。認証器に保管されている認証情報もネットワーク上に流れることはないため、ネットワークを介して認証情報が漏洩することはありません。

また、認証器の登録時に生成するキーペアは、認証サーバーのドメインと1対1で紐づいて管理され、認証サーバーと同一ドメインの場合のみFIDO認証が行われる仕組みです。

そのため、万一攻撃者に公開鍵を窃取され、フィッシングサイトの認証サーバーからチャレンジに対する署名要求が行われた場合でも、本物サイトと異なるドメインであることからFIDO認証が行われず、フィッシング攻撃を防ぐことができます。公開鍵から秘密鍵を作成することも不可能であるため窃取した公開鍵を使って本物サイトのチャレンジに対する署名を行い不正アクセスすることもできません。

多要素認証(MFA)とパスワードレス認証の違い

FIDO認証を活用したパスワードレス認証と多要素認証(MFA)の違いについて解説します。

多要素認証(MFA)とは?

多要素認証とは、2つ以上の異なる認証要素を組み合わせた認証のことです。英語では Multi Factor Authentication と記載され、省略してMFAと記載されることもあります。

認証要素とは、「知識情報」「所持情報」「生体情報」の3種類があります。

多要素認証では、IDとパスワードのみ利用するような1つの認証要素による認証方法に比べて、2つ以上の認証要素を利用しログインをするため、よりセキュアな認証となります。

例えば、ログイン時に、IDとパスワードの知識情報とSMSやメールで通知されるワンタイムパスワードの所持情報の2つの認証情報を求めるシステムが存在したと仮定します。

仮にパスワード漏洩が発生し、外部に漏れてしまったパスワードを利用して攻撃者による不正アクセスが行われた場合でも、2つ目の認証要素として求めるワンタイムパスワードを発行するものを所持していなければ、ワンタイムパスワードの入力が行えず、攻撃を防ぐことができます。

パスワードレス認証との違い

パスワードレス認証は、多要素認証の1つでもあります。

FIDO認証を活用したパスワードレス認証では、スマートフォンやタブレット、PC等といった認証器の「所持情報」に加え、認証器が実施するユーザー検証として、指紋・顔認証等の「生体情報」やPINコードによる「知識情報」の認証要素を組み合わせることで実現します。

パスワードレス認証のメリット

FIDO認証を活用したパスワードレス認証におけるメリットについて解説します。

セキュリティの強化

パスワードレス認証では、パスワードが使用されないため、利用者はパスワード管理から解放されます。その結果、パスワード認証時の起こりがちなセキュリティ上の問題でもある、類推しやすいパスワードの利用やパスワードの使い回し等のリスクを防ぐことができます。また、パスワードリスト攻撃やパスワード類推攻撃といったパスワード認証に起因する不正ログイン攻撃も防止できます。

FIDO認証を活用したパスワードレス認証では、認証器で行われるユーザー検証時に照合する生体情報やPINコードといった認証情報や秘密鍵は、スマートフォンやタブレット、PC等の認証器内のみに厳重に保管されます。

認証サーバーに渡る情報は、認証器で行われた署名付きのユーザー検証結果のみとなるため、ネットワーク上に機密情報が流出されません。また、認証サーバー側も認証情報を管理する必要がなく、万一、認証サーバーがサイバー攻撃を受けたとしても、パスワード自体を保持していないためパスワード漏洩のリスクがなく、高いセキュリティを享受できます。

利便性の向上

FIDO認証ではスマートフォンやタブレット、PC等に搭載された生体認証を認証器として利用できるため、Webサービスアクセス時に都度パスワードを入力する必要がなくなり、スムーズにWebサービスにログインできます。

また、パスワードが不要になることで、面倒な定期的なパスワード変更や数多くのパスワードの記憶などの手間からも解放されます。

企業においても、DX推進が求められている昨今、数多くのクラウドサービスを業務利用されています。パスワードレス認証を活用したシングルサインオンを実現することで、従業員の利便性向上や、業務効率化による生産性向上にも期待できます。

パスワードレス認証を実現するときの注意点

FIDO認証を活用したパスワードレス認証を実現するときの注意点について解説します。

注意点1:端末の紛失や故障でログインできない

パスワードレス認証では、スマートフォンやタブレット、PC等の認証器を利用して認証を行います。そのため、認証器として登録済み端末を紛失等により手元に所有していないケースや、故障で端末使用できないケースなどは、認証器を使ったユーザー検証が行えず、その結果、Webサービスにもログインできない状況に陥ってしまいます。

このような状況を回避するために、新たな端末を認証器として再登録する方法や、手元にない端末を第三者が不正利用できないように認証器の登録解除などのメンテナンス方法を用意し、利用者は事前に確認しておくことが大事です。

また、マルチデバイスFIDOクレデンシャルという新たな技術仕様もFIDO Allianceから発表されています。これは、FIDO認証に関する設定情報を、OSプラットフォームベンダーが提供するクラウド上に保管し、異なるデバイス間でもデータ同期が行える仕組みです。

パスワードレス認証は、認証器となる端末が重要な役割を果たすため、より厳重に管理する必要があります。

注意点2:端末の不具合で認証できない

FIDO認証を利用している場合、認証器として登録済みの端末不具合により、ユーザー認証が正常に行えず、Webサービスにログインできない状況に陥ってしまう可能性も考えられます。

例えば、顔認証において、カメラ・レンズの不具合により正しく読み取れない場合があります。また、端末不具合ではありませんが、利用者の眼鏡の有無やマスク着用時といった状況においてもうまくユーザー認証が行えず、かえってログインに時間を要する可能性があります。

指紋認証の際も、指紋読み取り部分の故障・不具合や、認証用として指紋登録している指の損傷、過度な乾燥による手荒れなど、このようなケースにおいても、ユーザー認証が正しく行われない影響を受ける可能性があります。

認証器にYubiKeyのような、堅牢な専用のセキュリティキーを利用することで、不具合のリスクを軽減する方法もあります。

※2022年6月16日にSCSK様と弊社で共催したセミナーにて解説しています。詳細はSCSK様が公開されているこちらのレポート(外部サイト)もあわせてご覧ください。

このように、パスワードレス認証によりセキュリティ強化や利便性向上のメリットがある反面、利用者や認証器の状態によっては、ログインできない可能性があるので、その際の手段や方法を確認しておくことも大事です。

まとめ

パスワードレス認証は、パスワード管理に起因するセキュリティリスクの軽減に加え、スムーズなログイン操作による利便性向上を同時に実現します。近年の複雑化するサイバー攻撃への対策としても有効です。

しかし、パスワードレス認証を実現するための仕組みを、自社で実装・準備するには多くの時間やコストが必要となります。当社統合認証基盤製品「ThemiStruct」を活用することで、FIDO2をはじめとした、パスワードレス認証を容易に実現できます。

認証に関してお客様が抱えている課題の解決に向けてのご提案も可能ですので、お気軽にご相談ください。

パスワードレス認証にも対応する統合認証基盤製品「ThemiStruct(テミストラクト) Identity Platform」

オージス総研が提供する ThemiStruct(テミストラクト) Identity Platform はB2B/B2Cサービスの顧客向けサイトの認証・認可、ID管理を提供する統合認証基盤です。

FIDO2を活用したパスワードレス認証だけでなく、シングルサインオン(SSO)やソーシャルメディアを使ったソーシャルログインも提供しています。

当社では統合認証基盤の導入において上流工程~移行・リリースまでのフルサポート、特定工程のみに限定した部分サポートなど、お客様のニーズやご予算に応じた導入支援が可能です。

これまで当社が十数年に渡り統合認証基盤の開発・構築・運用に取り組んできた実績を基に、導入段階から本稼働後の運用段階に至るまでお客様が抱える課題に対して、安心・確実・迅速なサポートを提供できます。

※本記事において、掲載・表示されている会社名、商品・サービス名およびロゴは、各社の登録商標または商標です。

2022/9/5

※この記事に掲載されている内容、および製品仕様、所属情報(会社名・部署名)は公開当時のものです。予告なく変更される場合がありますので、あらかじめご了承ください。

関連サービス

-

ThemiStruct(テミストラクト)Identity Platform

ThemiStruct(テミストラクト)Identity Platform

ECサイトやWeb API利用のための、ID統合・アクセスコントロールを実現する統合認証基盤

-

ThemiStruct(テミストラクト)総合サイト

ThemiStruct(テミストラクト)総合サイト

いつでもどこでも、安心に、快適にアイデンティティ管理 と認証・認可を実現する統合認証ソリューション「ThemiStruct」をご紹介する総合サイトです。

関連記事一覧

IdP(IDプロバイダー)とは?SP(サービスプロバイダー)との役割と違いやメリットについて解説

IdP(IDプロバイダー)とは?SP(サービスプロバイダー)との役割と違いやメリットについて解説 ID管理とは? 重要性やメリット、ID管理システム導入のポイントについて解説

ID管理とは? 重要性やメリット、ID管理システム導入のポイントについて解説 ID管理の業務負荷を軽減する「認証基盤」とは?4つの機能と導入時の課題について解説

ID管理の業務負荷を軽減する「認証基盤」とは?4つの機能と導入時の課題について解説 多要素認証(MFA)とは?セキュリティ向上に貢献できる理由や認証方式の種類について解説

多要素認証(MFA)とは?セキュリティ向上に貢献できる理由や認証方式の種類について解説 シングルサインオン(SSO)認証とは?仕組み、認証方式の種類、メリットや認証連携のパターン

シングルサインオン(SSO)認証とは?仕組み、認証方式の種類、メリットや認証連携のパターン パスワードレス認証を実現するFIDO2認証<不正ログインの脅威と対策(第4回)>

パスワードレス認証を実現するFIDO2認証<不正ログインの脅威と対策(第4回)> 多要素認証に用いられる認証方式<不正ログインの脅威と対策(第3回)>

多要素認証に用いられる認証方式<不正ログインの脅威と対策(第3回)> 今、求められている不正ログイン対策とは<不正ログインの脅威と対策(第2回)>

今、求められている不正ログイン対策とは<不正ログインの脅威と対策(第2回)> Webサービスに潜む不正ログインの脅威<不正ログインの脅威と対策(第1回)>

Webサービスに潜む不正ログインの脅威<不正ログインの脅威と対策(第1回)> Azure AD導入環境におけるクラウドとオンプレミスのアカウント管理の実現と課題 <テレワーク時代のアカウント管理(第4回)>

Azure AD導入環境におけるクラウドとオンプレミスのアカウント管理の実現と課題 <テレワーク時代のアカウント管理(第4回)> クラウド利用を見据えたアカウント管理システムの役割と重要機能 <テレワーク時代のアカウント管理(第3回)>

クラウド利用を見据えたアカウント管理システムの役割と重要機能 <テレワーク時代のアカウント管理(第3回)> アカウント管理システムの導入事例と将来的に果たすべき役割 <テレワーク時代のアカウント管理(第2回)>

アカウント管理システムの導入事例と将来的に果たすべき役割 <テレワーク時代のアカウント管理(第2回)> 急拡大するテレワーク時代に不可欠なアカウント管理 <テレワーク時代のアカウント管理(第1回)>

急拡大するテレワーク時代に不可欠なアカウント管理 <テレワーク時代のアカウント管理(第1回)> エンタープライズ向けOpenAMパッケージ「ThemiStruct-WAM」 <OpenAMによるシングルサインオン(第4回)>

エンタープライズ向けOpenAMパッケージ「ThemiStruct-WAM」 <OpenAMによるシングルサインオン(第4回)> OpenAMの注目機能「多要素/リスクベースの認証」と「OpenID Connect」 <OpenAMによるシングルサインオン(第3回)>

OpenAMの注目機能「多要素/リスクベースの認証」と「OpenID Connect」 <OpenAMによるシングルサインオン(第3回)> OpenAMのコア機能「ポリシーベースのアクセス管理」と「SAMLフェデレーション」 <OpenAMによるシングルサインオン(第2回)>

OpenAMのコア機能「ポリシーベースのアクセス管理」と「SAMLフェデレーション」 <OpenAMによるシングルサインオン(第2回)> OpenAMを使ったシングルサインオン(SSO)の仕組み <OpenAMによるシングルサインオン(第1回)>

OpenAMを使ったシングルサインオン(SSO)の仕組み <OpenAMによるシングルサインオン(第1回)> 認証関連技術の解説

認証関連技術の解説